Уязвимость в веб-версии Google Фото позволяет киберпреступникам узнать подробности истории фотографий пользователя. Об этом сообщает Dark Reading.

Через браузерные тайминг-атаки хакеры могут анализировать данные изображения, чтобы узнать, когда человек посещал определенное место. Это не обычная угроза, и она наиболее эффективна в целевом сценарии, но вредоносный веб-сайт можно использовать и для доступа к фотографиям.

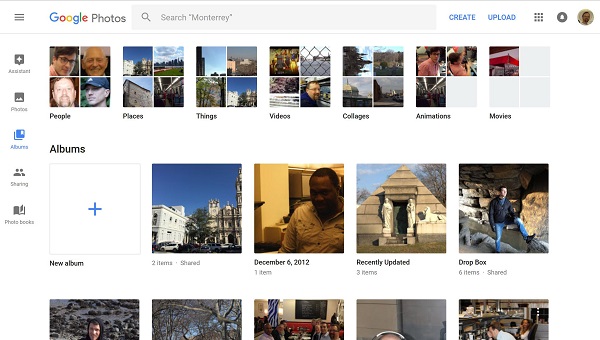

"Google Фото много знает о людях, которые его используют. Служба автоматически помечает каждое изображение с помощью метаданных (дата, координаты местоположения), а механизм искусственного интеллекта обнаруживает объекты и события, которые могут указывать на свадьбу, водопад, закат или ряд других мест. Теги распознавания лиц также присутствуют на фотографиях", — объяснил исследователь Imperva Рон Масас. – "Эта подробная информация может многое рассказать о том, когда, где и с кем был человек".

Масас обнаружил, что конечная точка поиска службы уязвима для атаки, называемой межсайтовым скриптингом или XSS. В подтверждение своей концепции он использовал тег HTML-ссылки для создания нескольких перекрестных запросов к конечной точке поиска. Используя JavaScript, он измерил время, необходимое для запроса к серверу Google Фото и получения в качестве ответа нулевых результатов.

Вот как работает эта уязвимость: преступник должен сначала отправить цели злонамеренную ссылку, пока этот человек находится в Google Фото, путем встраивания вредоносного JavaScript в веб-рекламу, отправки прямого сообщения по электронной почте или через онлайн-мессенджер. Вредоносный код JavaScript создает запросы к конечной точке поиска в Google Фото и извлекает ответы.

Однако, как только жертва закрывает вредоносную страницу, поиск прекращается. "В тот момент, когда вы закрываете сайт, я больше не могу этого делать. Но могу обмануть вас, чтобы вы зашли на другой ресурс в будущем, и продолжу оттуда. Нужно, чтобы вы каждый раз открывали сайт", — пояснил Масас.

По мнению исследователя, это не очень сложная атака, но она имеет наибольшую ценность, если хакер специально нацелен на одного человека. Например, кто-то мог использовать уязвимость, чтобы определить местонахождение высокопоставленного человека или узнать, с кем он проводил время.